Privacy-Handbuch

Mirror von awxcnx.de, Stand: 2013-05-13

Eine aktuelle Version gibt es hier: privacy-handbuch.de oder bei Wikibooks

Eine Graduierung in den Kampfsportarten ist keine Garantie, dass man sich im realen Leben erfolgreich gegen einen Angreifer zur Wehr setzen wird. Ähnlich verhält es sich mit dem Digitalen Aikido. Es ist weniger wichtig, ob man gelegentlich eine E-Mail verschlüsselt oder einmal pro Woche Anonymisierungsdienste nutzt. Entscheidend ist ein konsequentes, datensparsames Verhalten im Web.

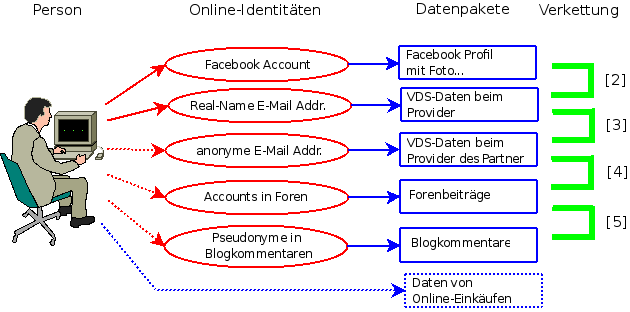

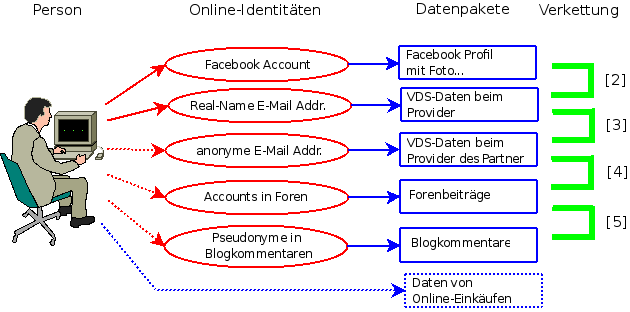

Ein kleines Beispiel soll zum Nachdenken anregen. Es ist keinesfalls umfassend oder vollständig. Ausgangspungt ist eine reale Person P mit Namen, Geburtsdatum, Wohnanschrift, Fahrerlaubnis, Kontoverbindung....).

Im Internet verwendet diese Person verschiedene Online-Identitäten: Mit diesen Online-Identitäten sind verschiedene Datenpakete verknüpft, die irgendwo gespeichert und vielleicht nicht immer öffentlich zugänglich sind. Um übersichtlich zu bleiben nur eine minimale Auswahl:

Mit diesen Online-Identitäten sind verschiedene Datenpakete verknüpft, die irgendwo gespeichert und vielleicht nicht immer öffentlich zugänglich sind. Um übersichtlich zu bleiben nur eine minimale Auswahl:

Ein kleines Beispiel soll zum Nachdenken anregen. Es ist keinesfalls umfassend oder vollständig. Ausgangspungt ist eine reale Person P mit Namen, Geburtsdatum, Wohnanschrift, Fahrerlaubnis, Kontoverbindung....).

Im Internet verwendet diese Person verschiedene Online-Identitäten:

- Facebook Account (es könnte auch Xing oder irgendein ....VZ sein)

- Eine E-Mail Adresse mit dem realen Namen bei einem Provider, der die Vorratsdatenspeicherung (VDS) umsetzt.

- Eine anonyme/pseudonyme E-Mail Adresse bei einem ausländischen Provider, der nicht zur Vorratsdatenspeicherung verpflichtet ist.

- Pseudonyme in verschiedenen Foren, die unter Verwendung der anonymen E-Mail Adresse angelegt wurden.

- Für Kommentare in Blogs verwendet die Person meist ein einheitliches Pseudonym, um sich Anerkennung und Reputation zu erarbeiten. (Ohne diese Reputation könnte das soziale Gefüge des Web 2.0 nicht funktionieren.)

- Das Facebook Profil enthält umfangreiche Daten: Fotos, Freundeskreis, Geburtsdatum, gelegentlich auch Wohnanschriften...

- Bei der Nutzung von vielen Webdiensten fallen kleine Datenkrümel an. Auch E-Mails werden von den Datensammlern ausgewertet. Die IP-Adresse des Absenders kann mit anderen Einträgen von Cookies oder User-Tracking-Systemen zeitlich korreliert werden und so können den Profilen die Mail-Adressen und reale Namen zugeordnet werden.

- Von dem anonymen E-Mail Postfach findet man VDS-Daten bei den Empfängern der E-Mails. Auch diese Datenpakete enthalten einen Zeitstempel sowie die IP-Adresse und E-Mail Adresse des Absenders.

- In Foren und Blog findet man Postings und Kommentare, häufig mit den gleichen Pseudonymen, die auch für die E-Mail Adressen verwendet werden.

- Online-Einkäufern erforden in der Regel die Angaben zur Kontoverbindung und einer Lieferadresse, die der Person direkt zugeordnet werden können.

Verkettung der Informationen und Datenpäkchen

Die verschiedenen Datenpakete können auf vielfältige Art verknüpft werden. Diese Datenverkettung ist eine neue Qualität für Angriffe auf die Privatsphäre, die unterschätzt wird.- Online Communities wie Facebook bieten viele Möglichkeiten. Neben der Auswertung von Freundschaftbeziehungen gibt es auch viele Fotos. Allein dieser Datenpool ist sehr interessant:

- Dem Facebook Profil kann man durch Kombination mit anderen Datenkrümeln den realen Namen und die meisten genutzten E-Mail Adressen zuordnen. Die Firma Rapleaf ist z.B. darauf spezialisiert. Auch pseudonyme Facebook Accounts können deanonymisiert werden.

- Durch Analyse der im Rahmen der VDS gespeicherten IP-Adressen können bei zeitlicher Übereinstimmung beide E-Mail Adressen der gleichen Person zugeordnet werden. Ein einzelner passender Datensatz reicht aus. (Wenn nicht konsequent Anonymisierungsdienste für das anonyme Postfach verwendet werden.)

- Die Verbindung zwischen anonymer E-Mail Adresse und Foren Account ergibt sich durch die Nutzung der E-Mail Adresse bei Anmeldung im Forum.

- Durch Vergleiche von Aussagen und Wortwahl lassen sich Korrelationen zwischen verschiednen Nicknamen in Foren und Blogs herstellen. Dem Autor sind solche Korrelationen schon mehrfach offensichtlich ins Auge gesprungen und konnten durch Nachfrage verifiziert werden.

- Durch Datenschutzpannen können Informationen über Online-Einkäufe mit anderen Daten verknüpft werden. Dabei schützt es auch nicht, wenn man sich auf das Gütesiegel des "TÜV Süd" verlässt und bei einem Händler einkauft, der bisher nicht negativ aufgefallen ist. Eine kleine Zusammenfassung vom 29.10.09 bis 04.11.09:

- Die Bücher der Anderen (500.000 Rechnungen online einsehbar)

- Die Libris Shops (Zugang zu den Bestellungen von 1000 Buchshops)

- Sparkassen-Shops (350.000 Rechnung online einsehbar)

- Acht Millionen Adressen von Quelle-Kunden sollen verkauft werden.

- Die Datensammlungen werden mit kommerziellem Hintergrund ausgewertet, um uns zu manipulieren und unsere Kauf-Entscheidungen zu beeinflussen.

- Auch Personalabteilungen suchen im Internet nach Informationen über Bewerber. Dabei ist Google nur ein erster Ansatzpunkt. Bessere Ergebnisse liefern Personensuchmaschinen und soziale Netzwerke. Ein kurzer Auszug aus einem realen Bewerbungsgespräch:

- Personalchef: Es stört Sie sicher nicht, dass hier geraucht wird. Sie rauchen ja ebenfalls.

- Bewerber: Woher wissen Sie das?

- Personalchef: Die Fotos in ihrem Facebook-Profil...

- Firmen verschaffen sich unrechtmäßig Zugang zu Kommunikations- und Bankdaten, um ihrer Mitarbeiter auszuforschen. (Bahn- und Telekom-Skandal) Mit dem 2010 verabschiedeten Gesetz zum Arbeitnehmer-Datenschutz werden diese Praktiken für die Korruptionsbekämpfung legalisiert.

- Identitätsdiebstahl ist ein stark wachsendes Delikte. Kriminelle duchforsten das Web nach Informationen über reale Personen und nutzen diese Identitäten für Straftaten. Wie sich Datenmissbrauch anfühlt. Man wird plötzlich mit Mahnungen für nicht bezahlte Dienstleitungen überschüttet, die man nie in Anspruch genommen hat.

- Mit dem Projekt INDECT hat die EU ein Forschungsprojekt gestartet und mit 14,8 Mio Euro ausgestattet, um unsere Daten-Spuren für Geheimdienste zu erschließen. Ein Kommentar von Kai Bierman: Indect - der Traum der EU vom Polizeistaat.